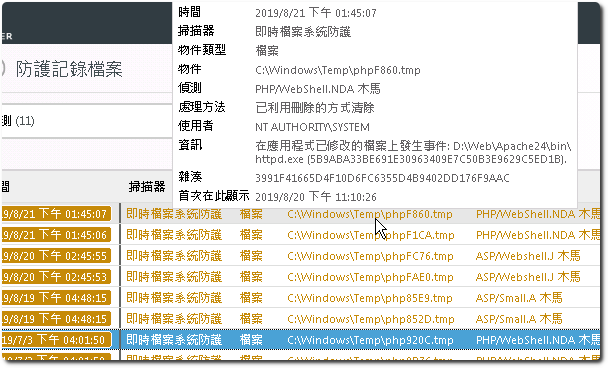

有台使用 Apache、PHP、MariaDB 架構搭建的 Windows Web Server,上面跑著 Joomla,這些程式每半年都會更新到最新版本,但 ESET 的即時掃描每隔幾天就會描到 Apache 的 httpd.exe 在 C:\Windows\Temp 產生一些 php***.tmp 的木馬檔,而掃描整台伺服器,又沒有掃出異狀。

有台使用 Apache、PHP、MariaDB 架構搭建的 Windows Web Server,上面跑著 Joomla,這些程式每半年都會更新到最新版本,但 ESET 的即時掃描每隔幾天就會描到 Apache 的 httpd.exe 在 C:\Windows\Temp 產生一些 php***.tmp 的木馬檔,而掃描整台伺服器,又沒有掃出異狀。

這個問題原本是在舊 Win Server 2003 + AppServ 環境發生,後來換一台 Win Server,分別安裝 Apache、PHP、MariaDB,連 Joomla 網站也重新建置,並設定 .htaccess 檔,後續定期更新各個套件,以及使用複雜性密碼,但後來還是又發生同樣問題。

之後請防毒廠商協助瞭解可能的原因,廠商建議我們關閉 php 的檔案上傳、下載功能後,總算沒再發生,設法如下:

◎ 開啟 php.ini,修改相關參數。

file_uploads = Off allow_url_fopen = Off

我們的網站很單純,所以可以將這兩個值設成 Off,等到有需要用時,暫時打開就好,如果需要保持開啟上傳功能,可以考慮設定僅允許特定檔案格式上傳。

[參考連結]

- Trojan Attacks – General PHP Help – PHPHelp

댓글 남기기